Paradigm: Unraveling the Mystery of the North Korean Hacker Group Lazarus Group

Original Article Title: "Demystifying the North Korean Threat"

Original Article Author: samczsun, Research Partner at Paradigm

Original Article Translation: Bright, Foresight News

One morning in February, the SEAL 911 team's alarm bells went off as we watched in confusion as Bybit moved over $1 billion worth of tokens from their cold wallet to a brand-new address and promptly initiated the liquidation of over $200 million worth of LST. Within minutes, through confirmations from the Bybit team and independent analysis (multi-signature, previously using a publicly verifiable Safe Wallet implementation, now deploying a newly deployed unverified contract), it became clear that this was not a routine maintenance. Someone had orchestrated the largest hack in cryptocurrency history, and we were sitting in the front row of this historical spectacle.

While some team members (and the broader intelligence community) began tracing the funds and notifying cooperating exchanges, other team members were trying to figure out what exactly had happened and whether other funds were at risk. Luckily, identifying the culprit was straightforward. Only one known actor had successfully stolen billions of dollars from cryptocurrency exchanges over the past few years: North Korea, also known as the DPRK.

However, beyond that, we had little to go on. Due to the cunning nature of North Korean hackers and their adeptness at self-obliteration, not only was it hard to pinpoint the root cause of the breach, but it was also challenging to determine which specific DPRK unit internally was responsible for this. Our only recourse was existing intelligence, which suggested that North Korea indeed favored infiltrating cryptocurrency exchanges through social engineering. Therefore, we speculated that North Korea likely compromised Bybit's signers and then deployed some malware to interfere with the signing process.

As it turned out, this speculation was entirely baseless. Days later, we discovered that North Korea had actually compromised the infrastructure of the Safe Wallet itself and launched a targeted malicious overload against Bybit. This level of sophistication was something no one had ever considered or prepared for, posing a significant challenge to many security models in the market.

North Korean hackers pose an increasingly serious threat to our industry, and we cannot defeat an enemy we do not know or understand. While there are numerous documented incidents and articles about various aspects of North Korean cyber operations, piecing them together has proven difficult. I hope this overview helps shed light on how North Korea operates and their tactics and procedures, making it easier for us to implement the right mitigation strategies.

Organizational Structure

Perhaps the most significant misconception to address is how to categorize and name the extensive network activities of North Korea. While using the term "Lazarus Group" informally to refer to them is acceptable, employing more precise terminology can be helpful when discussing North Korea's systemic cyber threats in detail.

Firstly, understanding North Korea's "organizational chart" can be helpful. At the top of the hierarchy is North Korea's ruling party (also the only ruling party) — the Workers' Party of Korea (WPK), which leads all of North Korea's governmental entities. This includes the Korean People's Army (KPA) and the Central Committee. Within the People's Army is the General Staff Department (GSD), with the Reconnaissance General Bureau (RGB) housed within. Under the Central Committee is the Ministry of Military Affairs (MID).

The RGB is responsible for nearly all of North Korea's cyber warfare activities, including almost all the activities related to the cryptocurrency industry. Apart from the notorious Lazarus Group, other threat actors that have emerged from the RGB include AppleJeus, APT38, DangerousPassword, and TraderTraitor. On the other hand, the MID oversees North Korea's nuclear missile program, serving as a primary source of North Korean IT workers, known in the intelligence community as Contagious Interview and Wagemole.

Lazarus Group

The Lazarus Group is a highly sophisticated hacking organization, with cybersecurity experts believing that some of the largest and most destructive cyberattacks in history have been attributed to this group. In 2016, Novetta first identified the Lazarus Group while analyzing the Sony Pictures Entertainment hack.

In 2014, Sony was producing the action comedy film "The Interview," with a major plot point involving the embarrassing and subsequent assassination of Kim Jong-un. Understandably, this did not sit well with the North Korean regime, which retaliated by breaching Sony's network, exfiltrating terabytes of data, leaking hundreds of gigabytes of confidential or otherwise sensitive information, and deleting originals. As then-CEO Michael Lynton put it, "The people who did this are criminals. They destroyed a company." Ultimately, the cost of investigation and remediation for Sony in this attack was at least $15 million, with potentially more losses incurred.

Subsequently, in 2016, a hacker group bearing a striking resemblance to the Lazarus Group infiltrated the Bangladesh Bank with the intention of stealing nearly $1 billion. Over the course of a year, the hackers diligently engaged in social engineering attacks on Bangladesh Bank employees, eventually gaining remote access and moving laterally within the bank's internal network until reaching the computer responsible for interfacing with the SWIFT network. From then on, they waited for the perfect moment to strike: the Bangladesh Bank observed a Thursday holiday, while the Federal Reserve Bank of New York had a Friday holiday.

On Thursday night local time in Bangladesh, threat actors utilized their access to the SWIFT network to send 36 separate transfer requests to the Federal Reserve Bank of New York, which was Thursday morning local time. Over the next 24 hours, the Federal Reserve Bank of New York forwarded these transfers to the Rizal Commercial Banking Corporation (RCBC) in the Philippines, which took action. Subsequently, when the Bangladesh Bank resumed business hours, they discovered the hack and attempted to notify RCBC to halt the transactions in progress, only to find that RCBC was closed for the Lunar New Year.

Finally, in 2017, a large-scale WannaCry 2.0 ransomware attack crippled industries worldwide, partly attributed to the Lazarus Group. WannaCry is estimated to have caused billions of dollars in damages, exploiting an NSA-developed Microsoft Windows 0day, encrypting local devices and spreading to other accessible devices, eventually infecting hundreds of thousands of devices globally. Fortunately, security researcher Marcus Hutchins discovered and activated a kill switch within eight hours, limiting the ultimate damage.

Throughout the evolution of the Lazarus Group, they have demonstrated high technical capabilities and operational sophistication, with one of their goals being revenue generation for the North Korean regime. Therefore, their shift of focus to the cryptocurrency industry was only a matter of time.

Derivatives

Over time, as the Lazarus Group has become the catch-all term the media likes to use when describing North Korean cyber activity, the cybersecurity industry has coined more precise names for the specific activities of the Lazarus Group and North Korea. One example is APT38, which split from the Lazarus Group around 2016, focusing on financial crime, initially targeting banks (such as the Bangladesh Bank) and later moving on to cryptocurrency. In 2018, a new threat named AppleJeus was discovered spreading malware targeting cryptocurrency users. Finally, as early as 2018, when OFAC first announced sanctions against two front companies used by North Koreans, North Korean actors posing as IT professionals had already infiltrated the tech industry.

North Korean IT Workers

Although the earliest records mentioning North Korean IT workers date back to OFAC sanctions in 2018, a Unit 42 report in 2023 provided a more detailed account, identifying two distinct threat actors: Contagious Interview and Wagemole.

It has been reported that the Contagious Interview scam involves impersonating recruiters from well-known companies to deceive developers into participating in a fake interview process. Subsequently, the prospective candidates are instructed to clone a repository for local debugging, presented as a coding challenge on the surface, but the repository actually contains a backdoor. Executing the backdoor grants the attacker control of the affected machine. This activity has been ongoing, with the most recent recorded instance on August 11, 2024.

On the other hand, Wagemole operatives' primary objective is not to hire potential victims but to be hired by companies, where they simply work like regular engineers, albeit potentially less efficiently. Nevertheless, there are records of IT workers leveraging their access for attacks, such as in the Munchables incident, where an employee associated with North Korean activities used their privileged access to smart contracts to steal all assets.

The complexity of Wagemole operatives varies, from generic resume templates and reluctance to engage in video calls, to highly customized resumes, deeply faked video interviews, and identity documents like driver's licenses and utility bills. In some cases, operatives have infiltrated victim organizations for up to a year, then used their access to breach other systems and/or cash out completely.

AppleJeus

AppleJeus primarily focuses on spreading malware and excels in sophisticated supply chain attacks. In 2023, the 3CX supply chain attack enabled attackers to potentially infect over 12 million users of 3CX VoIP software, but it was later discovered that 3CX itself was also compromised due to an attack on one of its upstream suppliers, Trading Technologies.

In the cryptocurrency industry, AppleJeus initially distributed malware disguised as legitimate software (such as trading apps or cryptocurrency wallets). However, over time, their strategy evolved. In October 2024, Radiant Capital was compromised by a threat actor who posed as a trusted contractor and sent malicious software via Telegram. Mandiant attributed this incident to AppleJeus.

Dangerous Password

Dangerous Password is responsible for conducting low-complexity, social engineering-based attacks on the cryptocurrency industry. As early as 2019, JPCERT/CC documented that Dangerous Password would send phishing emails with enticing attachments for users to download. In the earlier years, Dangerous Password was known for impersonating industry figures to send phishing emails with subjects like "Stablecoin and Cryptocurrency Risk Assessment."

Today, Dangerous Password is still sending phishing emails, but has also expanded to other platforms. For example, Radiant Capital reports that they received a phishing message via Telegram from someone impersonating a security researcher, who distributed a file named "Penpie_Hacking_Analysis_Report.zip." Furthermore, users reported that someone impersonating journalists and investors contacted them, requesting a call using an inconspicuous video conferencing app. Similar to Zoom, these apps would download a one-time installation program that would, when run, install malware on the device.

TraderTraitor

TraderTraitor is the most seasoned North Korean hacker targeting the cryptocurrency industry, initiating hacks on platforms such as Axie Infinity and Rain.com. TraderTraitor primarily targets exchanges and other companies with significant reserves, opting not to deploy zero-day vulnerabilities against its targets but instead using highly sophisticated spear-phishing techniques to attack victims. In the Axie Infinity hack case, TraderTraitor reached out to a senior engineer via LinkedIn, successfully convincing them to undergo a series of interviews and then sending a "proposal," which delivered malware.

Subsequently, in the WazirX hack, TraderTraitor operatives disrupted an as-yet-unidentified component in the signing pipeline and drained the exchange's hot wallet through repeated deposits and withdrawals, forcing WazirX engineers to rebalance from cold to hot wallet. When the WazirX engineers attempted to sign transactions to transfer funds, they were tricked into signing a transaction handing control of the cold wallet to TraderTraitor. This incident was very similar to the attack on Bybit in February 2025, where TraderTraitor first compromised the Safe{Wallet} infrastructure through social engineering attacks and then deployed malicious JavaScript to the Safe Wallet frontend specifically targeting Bybit's cold wallet. When Bybit attempted to rebalance their wallets, the malicious code was triggered, leading Bybit engineers to sign a transaction handing control of the cold wallet to TraderTraitor.

Stay Safe

North Korea has demonstrated the ability to exploit zero-day vulnerabilities against adversaries, but currently has no recorded incidents or known events of North Korea deploying zero-day vulnerabilities against the cryptocurrency industry. Therefore, typical security recommendations apply to almost all North Korean hacker threats.

For individuals, it is important to use common sense and be cautious of social engineering tactics. For example, if someone claims to have highly confidential information and is willing to share it with you, proceed with caution. Or if someone is exerting time pressure on you to download and run certain software, consider if they are trying to push you into a situation where rational thinking may be compromised.

For organizations, applying the principle of least privilege is crucial. Minimize the number of people with access to sensitive systems as much as possible, and ensure they use password managers and 2FA. Keep personal devices separate from work devices, and install Mobile Device Management (MDM) and Endpoint Detection and Response (EDR) software on work devices to ensure security pre-breach and visibility post-breach.

Unfortunately, for large exchanges or other high-value targets, TraderTraitor can cause more damage than expected even without the need for zero-day vulnerabilities. Therefore, additional preventive measures must be taken to eliminate single points of failure and prevent total loss of funds from a single intrusion.

However, even if all else fails, there is still hope. The FBI has a dedicated division to track and prevent North Korean intrusions, which has been conducting victim notifications for years, and recently I was pleased to assist agents from that division in reaching out to potential North Korean targets. Therefore, to be prepared for the worst-case scenario, ensure you have public contact information available, or that you are connected with a sufficient number of people in the ecosystem (e.g., SEAL 911), so that messages traversing the social graph can reach you at the fastest pace.

Das könnte Ihnen auch gefallen

WEEXPERIENCE Whales Night: KI-Handel, Krypto-Community und Krypto-Markteinblicke

Am 12. Dezember 2025 veranstaltete WEEX die WEEXPERIENCE Whales Night, ein Offline-Gemeinschaftstreffen, das lokale Kryptowährungs-Communitymitglieder zusammenbringen sollte. Die Veranstaltung kombinierte Content Sharing, interaktive Spiele und Projektpräsentationen, um ein entspanntes und dennoch ansprechendes Offline-Erlebnis zu schaffen.

AI Trading Risk in Kryptowährung: Warum können bessere Krypto-Handelsstrategien größere Verluste verursachen?

Risiko sitzt nicht mehr in erster Linie in schlechten Entscheidungen oder emotionalen Fehlern. Sie lebt zunehmend in Marktstruktur, Ausführungswegen und kollektivem Verhalten. Diesen Wandel zu verstehen ist wichtiger als die nächste „bessere“ Strategie zu finden.

KI-Agenten ersetzen Kryptoforschung? Wie autonome KI den Kryptohandel verändert

KI entwickelt sich von der Unterstützung von Händlern zur Automatisierung des gesamten Research-to-Execution-Prozesses in Kryptomärkten. Der Vorsprung hat sich von menschlichen Erkenntnissen hin zu Datenpipelines, Geschwindigkeit und ausführungsbereiten KI-Systemen verlagert, wodurch Verzögerungen bei der KI-Integration zu einem Wettbewerbsnachteil werden.

AI Trading Bots und Copy Trading: Wie synchronisierte Strategien die Volatilität des Kryptomarktes verändern

Krypto-Händler im Einzelhandel stehen seit langem vor denselben Herausforderungen: schlechtes Risikomanagement, späte Einstiege, emotionale Entscheidungen und inkonsequente Ausführung. KI-Handelstools versprachen eine Lösung. Heute helfen KI-gestützte Copy-Trading-Systeme und Breakout-Bots Händlern, Positionen zu vergrößern, Stopps zu setzen und schneller als je zuvor zu handeln. Über Geschwindigkeit und Präzision hinaus verändern diese Tools die Märkte im Stillen – Trader handeln nicht nur intelligenter, sie bewegen sich synchron und schaffen eine neue Dynamik, die sowohl Risiken als auch Chancen verstärkt.

AI Trading in Crypto Erklärt: Wie autonomer Handel Kryptomärkte und Kryptobörsen verändert

KI-Handel verändert die Krypto-Landschaft rasant. Traditionelle Strategien haben Schwierigkeiten, mit der Nonstop-Volatilität und komplexen Marktstruktur von Krypto Schritt zu halten, während KI massive Daten verarbeiten, adaptive Strategien generieren, Risiken managen und Trades autonom ausführen kann. Dieser Artikel führt WEEX-Nutzer durch, was KI-Handel ist, warum Krypto seine Einführung beschleunigt, wie sich die Branche hin zu autonomen Agenten entwickelt und warum WEEX das KI-Handelsökosystem der nächsten Generation aufbaut.

Aufruf zur Teilnahme an AI Wars: WEEX Alpha Awakens — Globaler KI-Handelswettbewerb mit 880.000 US-Dollar Preispool

Jetzt rufen wir KI-Händler aus aller Welt dazu auf, sich AI Wars anzuschließen: WEEX Alpha Awakens, ein globaler KI-Handelswettbewerb mit 880.000 US-Dollar Preispool.

AI Trading in Crypto Markets: Von automatisierten Trading Bots zu algorithmischen Strategien

KI-gesteuerter Handel verlagert Krypto von Einzelhandelsspekulationen zu institutionellem Wettbewerb, bei dem Ausführung und Risikomanagement wichtiger sind als Richtung. Da der KI-Handel skaliert, steigen Systemrisiken und regulatorischer Druck, was langfristige Leistung, robuste Systeme und Compliance zu den wichtigsten Unterscheidungsmerkmalen macht.

AI Sentiment Analysis and Cryptocurrency Volatility: Was bewegt Kryptopreise

KI-Sentiment beeinflusst zunehmend die Kryptomärkte, wobei sich Verschiebungen der KI-bezogenen Erwartungen in Volatilität für wichtige digitale Assets niederschlagen. Kryptomärkte neigen dazu, KI-Narrative zu verstärken, so dass sentimentgetriebene Ströme kurzfristig die Fundamentaldaten überwiegen. Zu verstehen, wie sich KI-Sentiments bilden und verbreiten, hilft Anlegern, Risikozyklen und Positionierungsmöglichkeiten in digitalen Assets besser zu antizipieren.

AI Wars: Teilnehmerleitfaden

In diesem ultimativen Showdown werden Top-Entwickler, Quants und Trader aus aller Welt ihre Algorithmen in realen Marktkämpfen einsetzen und um einen der höchsten Preispools in der Geschichte des KI-Kryptohandels konkurrieren: 880.000 USD, einschließlich eines Bentley Bentayga S für den Champion. Dieser Leitfaden führt Sie durch alle erforderlichen Schritte von der Anmeldung bis zum offiziellen Start des Wettbewerbs.

Zentralbankwoche und Kryptomarktvolatilität: Wie Zinsentscheidungen die Handelsbedingungen an WEEX prägen

Zinsentscheidungen großer Zentralbanken wie der Federal Reserve sind bedeutende makroökonomische Ereignisse, die die globalen Finanzmärkte beeinflussen und die Liquiditätserwartungen und die Risikobereitschaft der Märkte unmittelbar beeinflussen. Da sich der Kryptowährungsmarkt weiter entwickelt und seine Handelsstruktur und Teilnehmer reifen, wird der Kryptomarkt schrittweise in das makroökonomische Preissystem integriert.

WEEX API Testing: Offizieller Leitfaden für KI Trading Hackathon und Krypto Trading APIs

WEEX API Testing wurde entwickelt, um sicherzustellen, dass jeder Teilnehmer Handelslogik in echte Ausführung umsetzen kann. Alle API-Interaktionen finden auf dem Live-Trading-System von WEEX statt, sodass die Teilnehmer unter authentischen Marktbedingungen und nicht unter Simulationen arbeiten können. Mit einer geringen Einstiegsvoraussetzung ist die Aufgabe sowohl für erfahrene Entwickler als auch für motivierte Anfänger zugänglich und validiert dennoch wesentliche technische Fähigkeiten.

AI Wars: Teilnehmerführung test

Teil 1: Die empfohlene Methode (Cloud-Server)

Für beste Stabilität empfehlen wir dringend die Verwendung eines Cloud-Servers mit statischer öffentlicher IP und Unterstützung für einen unterbrechungsfreien Betrieb rund um die Uhr, wie z. B.: AWS (Amazon Web Services), Alibaba Cloud und Tencent Cloud.

Teil 2: Die alternative Methode (lokaler Computer)

Wenn Sie Ihren Handelsbot über einen PC oder ein Heimnetzwerk ausführen möchten, müssen Sie bestätigen, dass Ihre ausgehende IP-Adresse statisch ist. Eine sich ändernde IP führt zu Verbindungsproblemen.

Sie haben zwei Hauptoptionen, um eine stabile ausgehende IP zu gewährleisten:

Verwenden Sie eine statische IP, die von Ihrem Internet Service Provider (ISP) bereitgestellt wird.Verwenden Sie einen VPN- oder Proxydienst mit einer festen Ausgangs-IP (und stellen Sie sicher, dass das VPN/Proxy konsistent aktiviert ist, ohne Server zu wechseln).Schritte zum Auffinden Ihrer lokalen öffentlichen IP:

Deaktivieren Sie alle VPNs, oder behalten Sie nur das einzelne VPN bei, dessen IP Sie auf die Whitelist setzen möchten.Besuchen Sie whatismyip.com in Ihrem Browser.Die Seite zeigt Ihre öffentliche IPv4-Adresse an.Kopieren Sie diese IP und senden Sie sie an die Whitelist.Hinweis: Die meisten Heim-Breitband-IPv4-Adressen sind dynamisch und können sich periodisch ändern. Es wird dringend empfohlen, eine Cloud-Serverumgebung zu verwenden, um Verbindungsausfälle während des Wettbewerbs zu vermeiden.

1.3 Fehlende Informationen? Wir folgen weiterNachdem Sie Ihre BUIDL eingereicht haben, wird das WEEX-Team Ihre Bewerbung anhand der Wettbewerbsanforderungen prüfen. Der Überprüfungsprozess dauert normalerweise einen Geschäftstag.

Wenn Informationen fehlen oder geklärt werden müssen, wird unser Team Sie über einen der folgenden Kanäle kontaktieren:

DoraHacks NachrichtensystemOffizielles WEEX Messaging-SystemIhre registrierten Kontaktdaten (Telegramm, X, etc.)Bitte halten Sie Ihre Kontaktdaten aktiv und zugänglich.

Sobald Ihr BUIDL genehmigt ist, erhalten Sie Ihr Gewinnspielkonto und den exklusiven API Key, mit dem Sie zur nächsten Stufe übergehen können: API-Test und Modellintegration.

. Bitte lesen Sie die offizielle WEEX API Dokumentation sorgfältig durch: https://www.weex.com/api-doc/ai/intro

2. Verbinden Sie sich mit einem Cloud-Server und führen Sie den untenstehenden Code aus. Sie sollten eine Antwort erhalten, die bestätigt, ob Ihre Netzwerkverbindung ordnungsgemäß funktioniert.

curl -s --max-time 10 "https://api-contract.weex.com/capi/v2/market/time"{"epoch":"1765423487.896","iso":"2025-12-11T03:24:47.896Z","timestamp":1765423487896

2. Verbinden Sie sich mit einem Cloud-Server und führen Sie den untenstehenden Code aus. Sie sollten eine Antwort erhalten, die bestätigt, ob Ihre Netzwerkverbindung ordnungsgemäß funktioniert.

import time import hmac import hashlib import base64 import requests api_key = "" secret_key = "" access_passphrase = "" def generate_signature_get(secret_key, timestamp, method, request_path, query_string): message = timestamp + method.upper() + request_path + query_string signature = hmac.new(secret_key.encode(), message.encode(), hashlib.sha256).digest() return base64.b64encode(signature).decode() def send_request_get(api_key, secret_key, access_passphrase, method, request_path, query_string): timestamp = str(int(time.time() * 1000)) signature = generate_signature_get(secret_key, timestamp, method, request_path, query_string) headers = "ACCESS-KEY": api_key, "ACCESS-SIGN": signature, "ACCESS-TIMESTAMP": timestamp, "ACCESS-PASSPHRASE": access_passphrase, "Inhaltstyp": "application/json", "locale": "en-US" } url = "https://api-contract.weex.com/" # Bitte ersetzen Sie durch die tatsächliche API-Adresse, wenn Methode == "GET": response = requests.get(url + request_path+query_string, headers=headers) return response def assets(): request_path = "/capi/v2/account/assets" query_string = "" response = send_request_get(api_key, secret_key, access_passphrase, "GET", request_path, query_string) print(response.status_code) print(response.text) if __name__ == '__main__': assets()

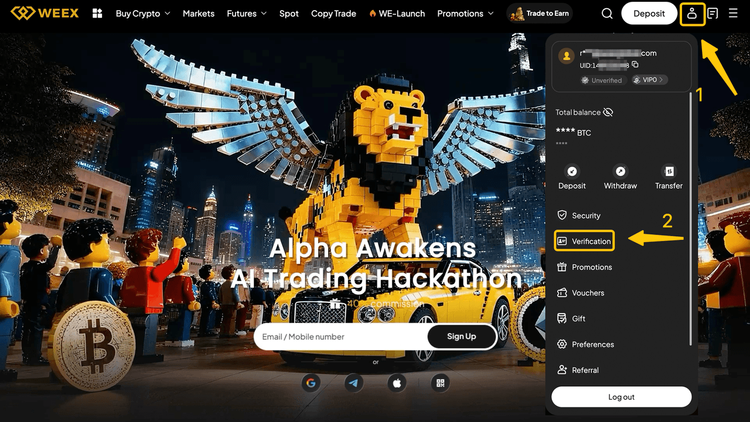

WEEX AI Trading Hackathon Guide: Finden Sie Ihre WEEX-UID und registrieren Sie sich

Bis Februar 2026 veranstaltet WEEX die AI Wars: WEEX Alpha Awakens, den weltweit ersten globalen Krypto-KI-Trading-Hackathon. Melden Sie sich mit Ihrer UID für den WEEX Global AI Trading Hackathon an.

Warum ist WEEX Alpha Awakens der beste KI-Handelswettbewerb 2025? Alles, was Sie wissen müssen

Um die Durchbrüche an der Schnittstelle von KI und Krypto zu beschleunigen, startet WEEX den weltweit ersten globalen KI Trading Hackathon – AI Wars: Alpha Erwacht. Das Event verfügt über einen bahnbrechenden Preispool von mehr als 880.000 US-Dollar, einschließlich eines Bentley Bentayga S für den ultimativen Champion.

AI Wars: WEEX Alpha Awakens | WEEX Global Hackathon API Test Process Guide

AI Wars: Die Registrierung für WEEX Alpha Awakens ist nun geöffnet. Diese Anleitung beschreibt, wie Sie auf den API-Test zugreifen und den Prozess erfolgreich abschließen können.

Was ist WEEX Alpha Awakens und wie kann man teilnehmen? Eine vollständige Anleitung

Um die Durchbrüche an der Schnittstelle von KI und Krypto zu beschleunigen, startet WEEX den weltweit ersten globalen KI Trading Hackathon – AI Wars: Alpha Erwacht.

Der WEEX HODL’em Trading Royale und Dubai Offline Trading Competition erfolgreich abgeschlossen

Am 4. Dezember 2025 veranstaltete die WEEX ihren ersten Dubai HODL’em Trading Royale und Dubai Offline Trading Competition, der die Leidenschaft von AI WARS in die reale Welt brachte.

Beitritt zu AI Wars: WEEX Alpha Erwacht!Global Call for AI Trading Alphas

AI Wars: WEEX Alpha Awakens ist ein globaler KI-Handelshackathon in Dubai, der Quantenteams, algorithmische Händler und KI-Entwickler aufruft, ihre KI-Krypto-Handelsstrategien in Live-Märkten für einen Anteil von 880.000 US-Dollar Preispool freizusetzen.

WEEXPERIENCE Whales Night: KI-Handel, Krypto-Community und Krypto-Markteinblicke

Am 12. Dezember 2025 veranstaltete WEEX die WEEXPERIENCE Whales Night, ein Offline-Gemeinschaftstreffen, das lokale Kryptowährungs-Communitymitglieder zusammenbringen sollte. Die Veranstaltung kombinierte Content Sharing, interaktive Spiele und Projektpräsentationen, um ein entspanntes und dennoch ansprechendes Offline-Erlebnis zu schaffen.

AI Trading Risk in Kryptowährung: Warum können bessere Krypto-Handelsstrategien größere Verluste verursachen?

Risiko sitzt nicht mehr in erster Linie in schlechten Entscheidungen oder emotionalen Fehlern. Sie lebt zunehmend in Marktstruktur, Ausführungswegen und kollektivem Verhalten. Diesen Wandel zu verstehen ist wichtiger als die nächste „bessere“ Strategie zu finden.

KI-Agenten ersetzen Kryptoforschung? Wie autonome KI den Kryptohandel verändert

KI entwickelt sich von der Unterstützung von Händlern zur Automatisierung des gesamten Research-to-Execution-Prozesses in Kryptomärkten. Der Vorsprung hat sich von menschlichen Erkenntnissen hin zu Datenpipelines, Geschwindigkeit und ausführungsbereiten KI-Systemen verlagert, wodurch Verzögerungen bei der KI-Integration zu einem Wettbewerbsnachteil werden.

AI Trading Bots und Copy Trading: Wie synchronisierte Strategien die Volatilität des Kryptomarktes verändern

Krypto-Händler im Einzelhandel stehen seit langem vor denselben Herausforderungen: schlechtes Risikomanagement, späte Einstiege, emotionale Entscheidungen und inkonsequente Ausführung. KI-Handelstools versprachen eine Lösung. Heute helfen KI-gestützte Copy-Trading-Systeme und Breakout-Bots Händlern, Positionen zu vergrößern, Stopps zu setzen und schneller als je zuvor zu handeln. Über Geschwindigkeit und Präzision hinaus verändern diese Tools die Märkte im Stillen – Trader handeln nicht nur intelligenter, sie bewegen sich synchron und schaffen eine neue Dynamik, die sowohl Risiken als auch Chancen verstärkt.

AI Trading in Crypto Erklärt: Wie autonomer Handel Kryptomärkte und Kryptobörsen verändert

KI-Handel verändert die Krypto-Landschaft rasant. Traditionelle Strategien haben Schwierigkeiten, mit der Nonstop-Volatilität und komplexen Marktstruktur von Krypto Schritt zu halten, während KI massive Daten verarbeiten, adaptive Strategien generieren, Risiken managen und Trades autonom ausführen kann. Dieser Artikel führt WEEX-Nutzer durch, was KI-Handel ist, warum Krypto seine Einführung beschleunigt, wie sich die Branche hin zu autonomen Agenten entwickelt und warum WEEX das KI-Handelsökosystem der nächsten Generation aufbaut.

Aufruf zur Teilnahme an AI Wars: WEEX Alpha Awakens — Globaler KI-Handelswettbewerb mit 880.000 US-Dollar Preispool

Jetzt rufen wir KI-Händler aus aller Welt dazu auf, sich AI Wars anzuschließen: WEEX Alpha Awakens, ein globaler KI-Handelswettbewerb mit 880.000 US-Dollar Preispool.

Beliebte Coins

Neueste Krypto-Nachrichten

Kundenservice:@weikecs

Geschäftliche Zusammenarbeit:@weikecs

Quant-Trading & MM:[email protected]

VIP-Services:[email protected]